随着加密货币的迅速发展,法律问题亦随之而来。越来越多的人因为投资、交易或相关项目而需要法律援助,因此,...

随着数字经济的不断发展,加密货币已成为全球投资者趋之若鹜的对象。然而,这股热潮也吸引了各种黑客的目光。在他们眼中,加密货币不仅仅是投资机会,更是可以通过各种手段获取财富的手段。本文将深入探讨黑客如何挖掘加密货币,揭示其背后的技术和策略。

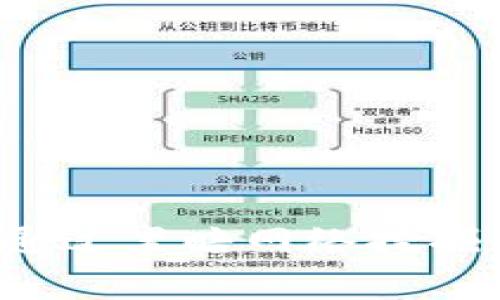

在理解黑客如何挖掘加密货币之前,我们首先要明确“挖掘”的含义。在加密货币的世界中,挖掘意味着使用计算能力来解决复杂的数学问题,从而验证交易并获得新币。然而,黑客的挖掘手段常常不同于普通矿工,他们利用各种非法的方法来达到目的。

许多黑客选择通过植入恶意软件来获取挖矿能力。这种恶意软件通常被称为“矿工病毒”。当用户在不知情的情况下下载了感染此类病毒的软件,黑客便能够利用受害者的计算资源进行挖矿。

以“僵尸网络”的形式运作,黑客通过感染大量设备,形成一个巨大的计算资源池。这些被感染的设备可以是个人电脑、服务器甚至物联网设备。黑客可以自由控制这些设备,进行大规模的挖矿,而受害者则完全感受不到设备负担的增加。

在黑客的工具箱中,有着各种复杂且高效的工具。这些工具不仅限于病毒和恶意软件,还包括各种脚本和协议。这些工具能够自动化侵入和挖矿的过程,使得黑客无需时刻盯着屏幕。

比如,黑客可以利用网络钓鱼 技术,诱使用户输入敏感信息,随后再通过这些信息入侵用户的设备。一旦入侵成功,他们便会安装挖矿软件,开始暗中进行挖掘。

除了技术手段,社交工程也是黑客获取加密货币的重要手法。他们往往会假装成为技术支持,诱骗用户下载恶意软件。例如,黑客可以通过伪造信誉良好的公司的电子邮件,吸引用户点击链接,从而直接感染用户的设备。

这种方式不仅仅依赖于技术,更多的是利用人性中的信任和好奇心。用户在不知情的情况下,无意中成为了黑客挖矿的工具,这种冷酷的现实让人深感不安。

近年来,很多黑客通过非法获取云计算服务来进行加密货币挖矿。云服务平台为用户提供强大的计算能力,黑客一旦获取了这些服务的控制权限,便可以以低廉的成本进行高效的挖矿。

这种方式的隐蔽性极强,因为云服务商通常无法第一时间发现异常活动。与此同时,黑客可以轻松地在多个数据中心之间进行切换,进一步增强了他们的隐蔽性。

在面对黑客的威胁时,重要的是采取有效的防御措施。首先,用户应始终确保操作系统和软件的最新状态,定期安装更新,以消除潜在的安全漏洞。此外,强密码和双重身份验证也是保护账户安全的重要手段。

对于企业而言,定期进行网络安全审计是必不可少的步骤。通过扫描系统,及时发现异样活动并采取措施,可以大大降低被黑客侵入的风险。

黑客挖掘加密货币的现象反映出数字经济的复杂性与多面性。虽然技术在这种挖掘中扮演了重要角色,但人性的软肋和安全意识的缺失同样是导致这一现象的关键因素。

在未来,我们需要提高对网络安全的重视,加强教育与宣传,使每一个用户都能认清黑客的手段,提高自我保护意识。同时,政府和相关机构也应加强法规的制定与实施,对黑客行为进行严厉打击。

总之,加密货币的快速发展孕育了新的机遇,也让黑客找到了可乘之机。只有我们共同努力,才能在这个飞速发展的时代中,找到网络安全与资本收益之间的平衡。